某生活app secretData参数分析之esp32s3n16r8控制门禁闸机开门

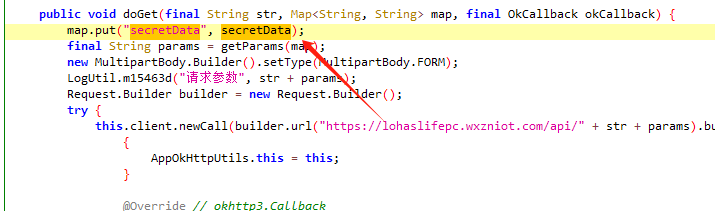

前言 本文章仅做安全学习交流用途,严禁作其他用途,如果侵犯您的权益请联系我删除。 所用工具: jadx,reqable,frida 分析 网络抓包 首先使用reqable抓包,请求url为https://lohaslifepc.wxzniot.com/api/app/versionUpgradeManage/info/newestVersionIO…

某巴克小程序sign

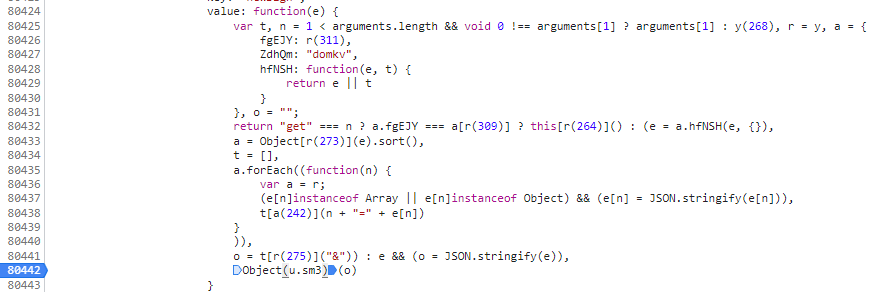

前言 本文章仅做安全学习交流用途,严禁作其他用途,如果侵犯您的权益请联系我删除。 所用工具: WeChatOpenDevTools 分析 抓包搜索sign关键字定位到关键代码部分 看到u.sm3可以猜测一下是否为sm3加密,通过验证可以发现确实是sm3加密 结束。

某猿口算sign分析

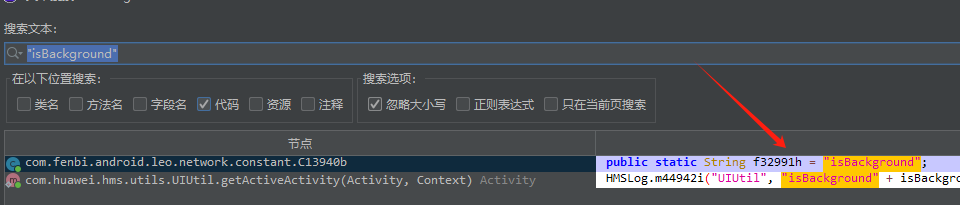

前言 本文章仅做移动安全学习交流用途,严禁作其他用途,如果侵犯您的权益请联系我删除。 所用工具: IDA Pro, frida, jadx 分析 该app带有反调试,在libmaoaidesc.so文件中,用dlsym函数可以hook到调用了pthread_create,与某黑盒,bili是一样的,过检测代码 Point 1.sub_64960中的…

C++学习记录

一些文章的记录备份

引言 记录从零开始学习C++的过程。 记录 2024-09-06 无符号和有符号数字 整型 有符号则表示可以为负数,无符号则从0开始。 signed int num1 = 30;//有符号整型 int num2 = -30;//有符号整形,signed可省略 unsigned int num3 = 30;//无符号整形,必须大于0 //无符号变量快…

1.Argon主题美化 Argon主题美化 2.免费证书配置 免费证书配置 3.IDA头文件摘要 IDA头文件摘要

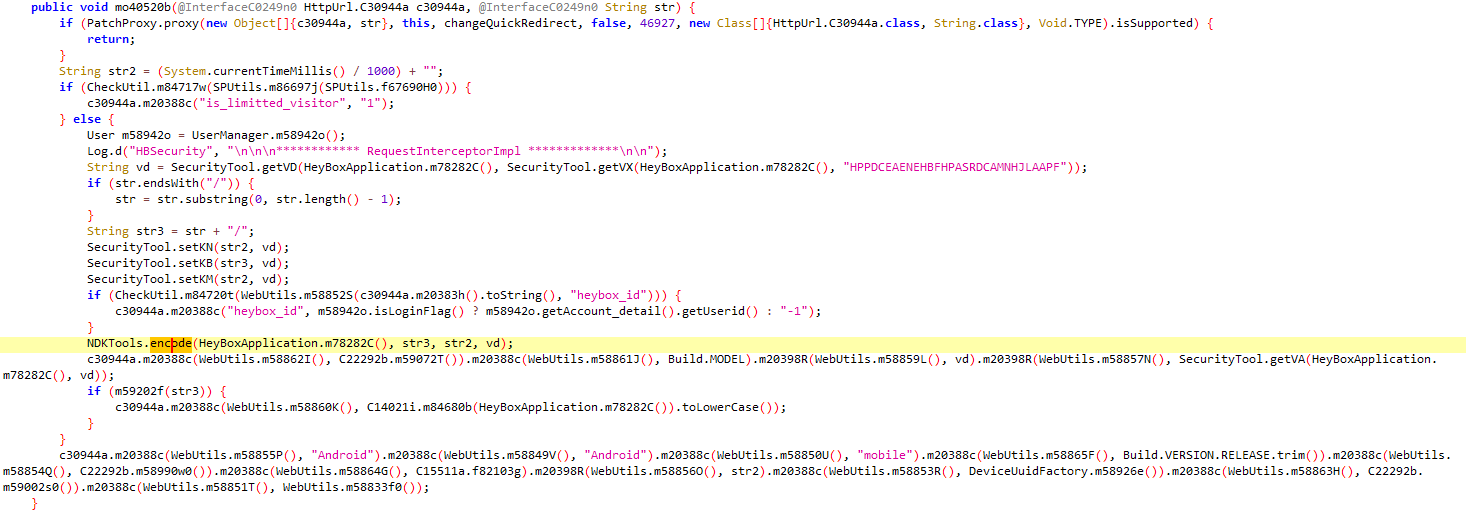

Frida过某黑盒frida检测及hkey逆向及post请求体分析(已完结,文末有签到脚本)

t油小程序逆向(已完结)

Frida学习

前言 本文章仅做移动安全学习交流用途,严禁作其他用途,如果侵犯您的权益请联系我删除。 目标版本是1.3.332 所用工具: IDA Pro, frida, jadx 分析 通过下面代码可以看到,在pthread_create中对frida进行了检测 function hook_dlsym() { var count = 0 console.log(…

工具 WechatDevTools 分析 请求分析 分析签到请求,目前已知这些参数需要分析 timestamp token shumeiID black_box sign 其中,timestamp为时间戳,black_box为固定值,token可能为用户凭证,又由简单分析发现black_box为固定值,于是,仅需分析shumeiID和sign sh…

知识 网上对frida的检测通常会使用openat、open、strstr、pthread_create、snprintf、sprintf、readlinkat等一系列函数。 命令记录 # frida启动 adb shell su /data/local/tmp/frida-server-16.4.7-android-arm64 # 端口转发 ad…

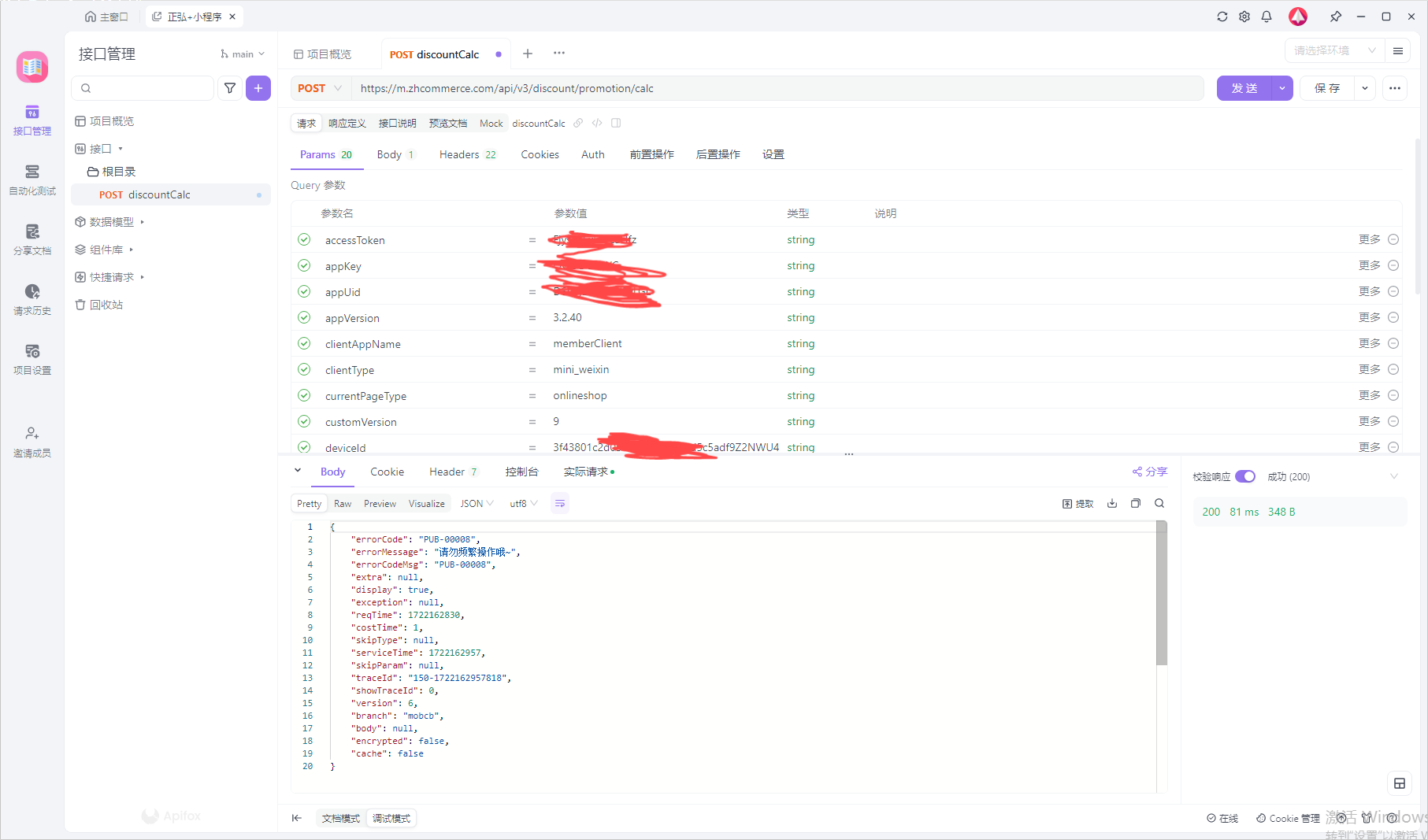

记录一次微信小程序逆向(已完结)

PyGUI学习

环境 小程序名称:正弘+ 微信版本:3.9.10.19 逆向工具:WeChatOpenDevTools 逆向分析 先通过小程序解包并查找关键字sha找到了sha256加密函数,再通过逆向工具wxdevtools,找到了加密位置。 其中主要代码为 l = c.default.SHA256(l), o.sign = l, 参数l为多个小参数拼接而成,如…

PySide6 pyuic pyside6-uic your_file.ui -o ui_your_file.py 关于fluentwidgets亮暗模式切换的问题 from PySide6 import QtWidgets from ui.UIstatistics import Ui_Form_statistics from qfluentwid…