某东h5st 5.1.3算法逆向分析 20250509

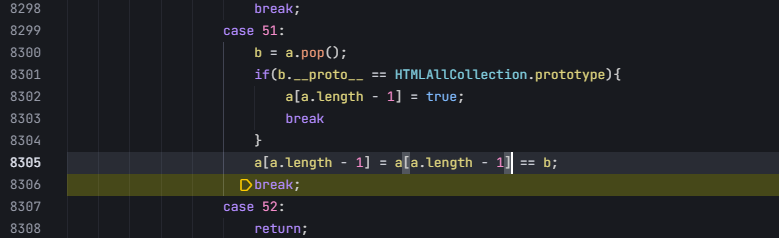

前言 本文章仅做安全学习交流用途,严禁作其他用途,如果侵犯您的权益请联系我删除。 所用工具: v-jstools 算法版本:v5.1 分析 大致流程 找到sign位置后把代码扣下来,然后套代理补环境,补至生成的h5st长度正确。此时的h5st还不能用,我们还需要过掉检测,然后生成的h5st就能用了。 all的检测 在web的控制台中document…

某咖啡小程序逆向 (5月7日更新)

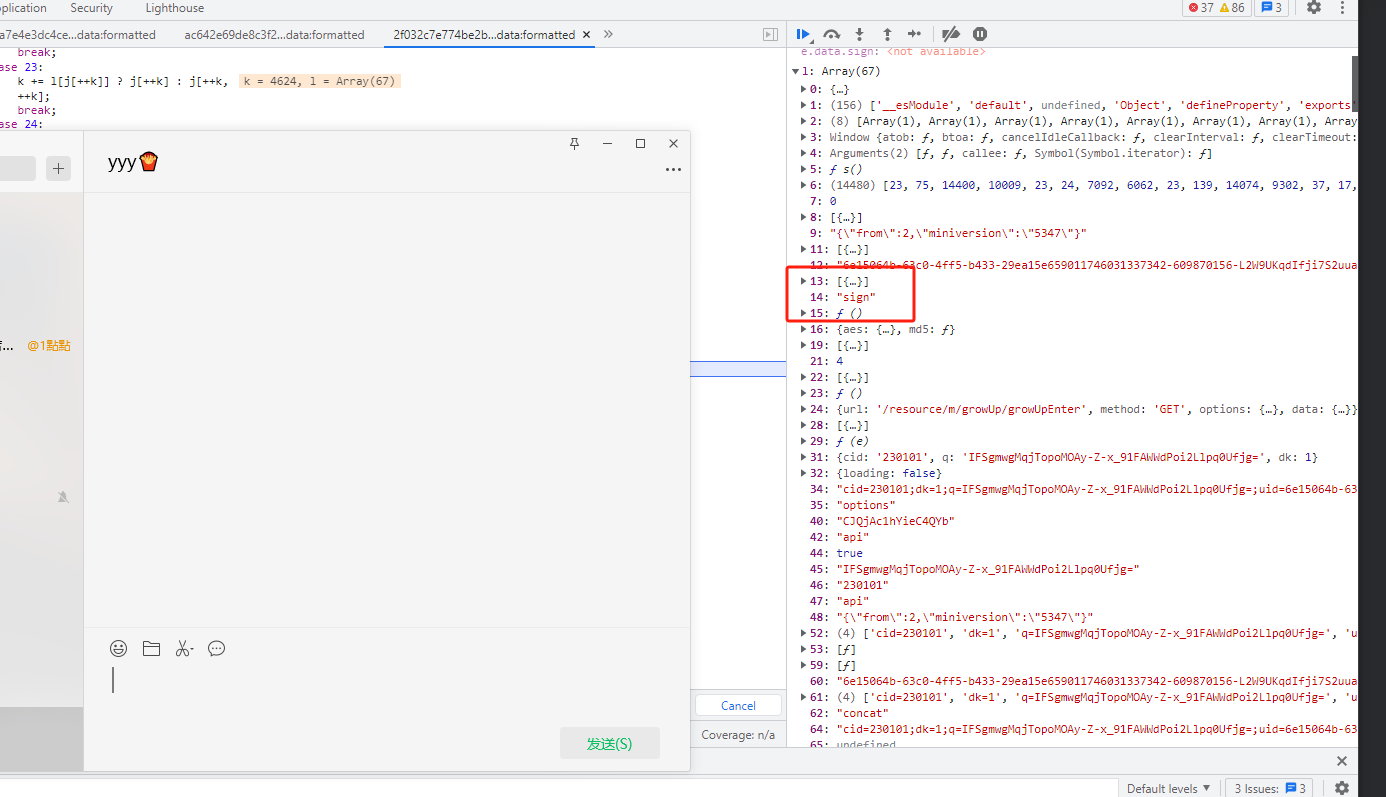

前言 本文章仅做安全学习交流用途,严禁作其他用途,如果侵犯您的权益请联系我删除。 所用工具: WeChatOpenDevTools 分析 搜索关键字如signcid无法定位到生成位置。通过分析堆栈一步一步向前确定sign生成位置,最终分析出生成逻辑。 目前AES加解密函数,sign生成函数均已实现,现在只看AES的key能否持久使用,如果不能,则需…

某奶茶小程序逆向(未实现)

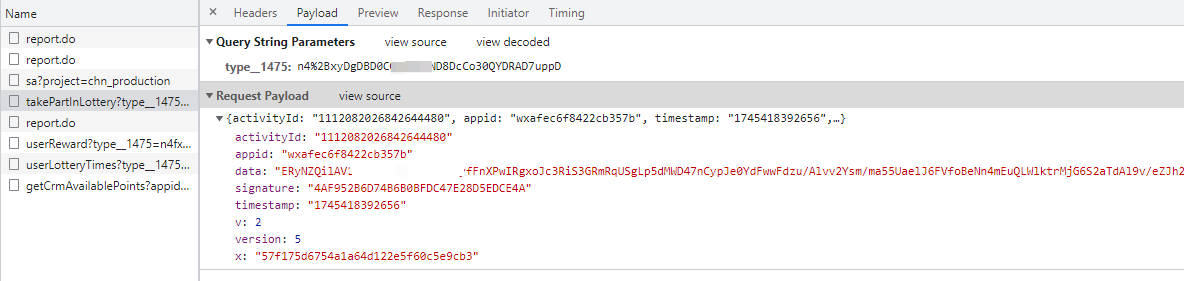

前言 本文章仅做安全学习交流用途,严禁作其他用途,如果侵犯您的权益请联系我删除。 所用工具: WeChatOpenDevTools 分析 请求需要的参数 signature signature是参数拼接后进行标准MD5 x x参数是这句代码生成的 A()[Tt(261)](A()[Tt(262)](Mt)[Tt(u[74])](A()[Tt(263…

某鱼Web sign参数逆向分析

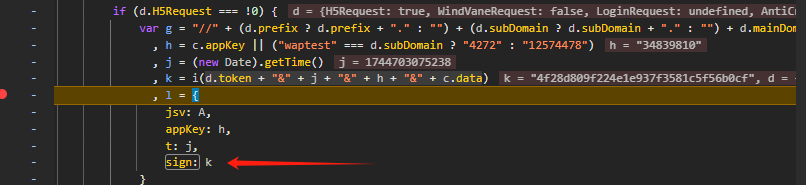

前言 本文章仅做安全学习交流用途,严禁作其他用途,如果侵犯您的权益请联系我删除。 分析 直接搜索sign:定位到这里 看这一句代码 k = i(d.token + "&" + j + "&" + h + "&" + c.data) 控制台打印i括号里的内容 猜一下i…

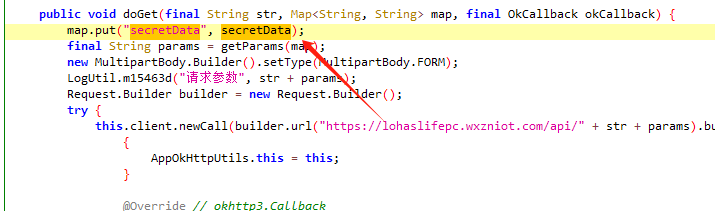

某生活app secretData参数分析之esp32s3n16r8控制门禁闸机开门

前言 本文章仅做安全学习交流用途,严禁作其他用途,如果侵犯您的权益请联系我删除。 所用工具: jadx,reqable,frida 分析 网络抓包 首先使用reqable抓包,请求url为https://lohaslifepc.wxzniot.com/api/app/versionUpgradeManage/info/newestVersionIO…

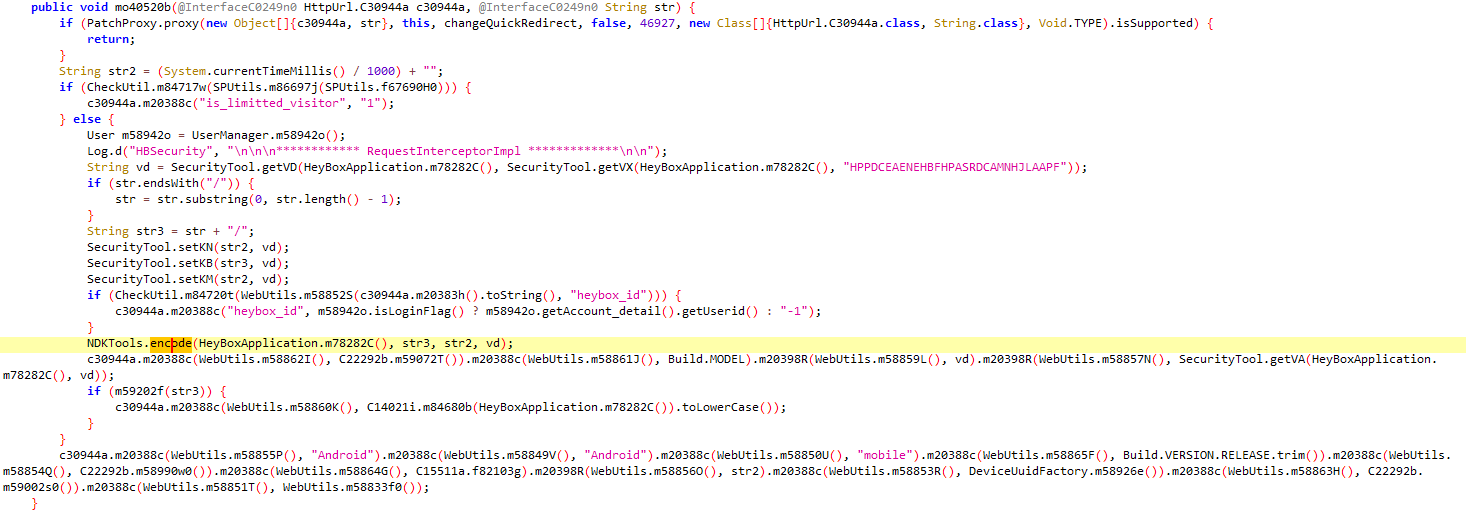

Frida过某黑盒frida检测及hkey逆向及post请求体分析(已完结,文末有签到脚本)

t油小程序逆向(已完结)

Frida学习

前言 本文章仅做移动安全学习交流用途,严禁作其他用途,如果侵犯您的权益请联系我删除。 目标版本是1.3.332 所用工具: IDA Pro, frida, jadx 分析 通过下面代码可以看到,在pthread_create中对frida进行了检测 function hook_dlsym() { var count = 0 console.log(…

工具 WechatDevTools 分析 请求分析 分析签到请求,目前已知这些参数需要分析 timestamp token shumeiID black_box sign 其中,timestamp为时间戳,black_box为固定值,token可能为用户凭证,又由简单分析发现black_box为固定值,于是,仅需分析shumeiID和sign sh…

知识 网上对frida的检测通常会使用openat、open、strstr、pthread_create、snprintf、sprintf、readlinkat等一系列函数。 命令记录 # frida启动 adb shell su /data/local/tmp/frida-server-16.4.7-android-arm64 # 端口转发 ad…

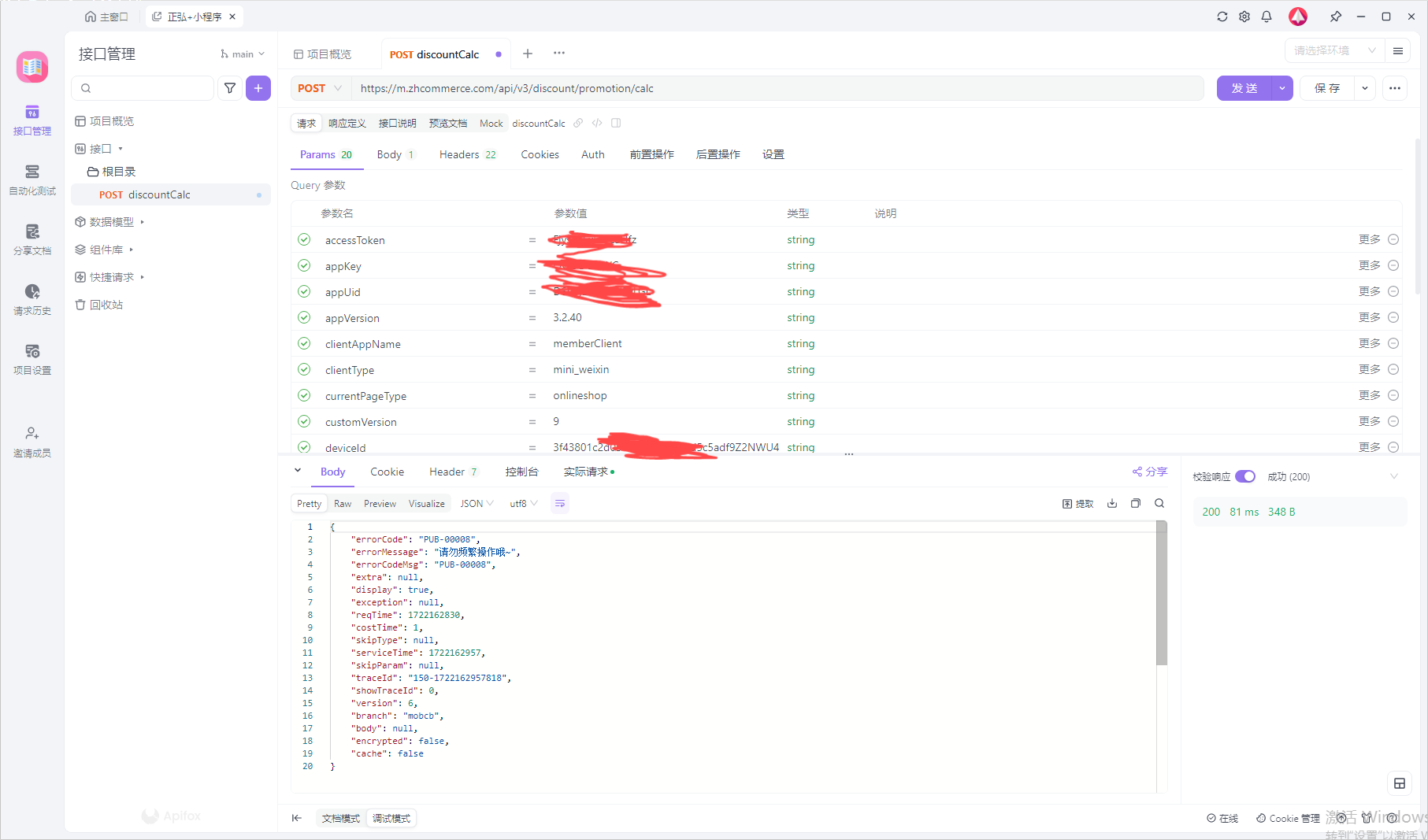

记录一次微信小程序逆向(已完结)

环境 小程序名称:正弘+ 微信版本:3.9.10.19 逆向工具:WeChatOpenDevTools 逆向分析 先通过小程序解包并查找关键字sha找到了sha256加密函数,再通过逆向工具wxdevtools,找到了加密位置。 其中主要代码为 l = c.default.SHA256(l), o.sign = l, 参数l为多个小参数拼接而成,如…