本文最后更新于 387 天前,其中的信息可能已经有所发展或是发生改变。

前言

本文章仅做安全学习交流用途,严禁作其他用途,如果侵犯您的权益请联系我删除。

分析

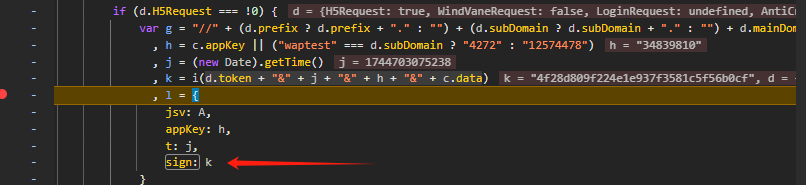

直接搜索sign:定位到这里

看这一句代码

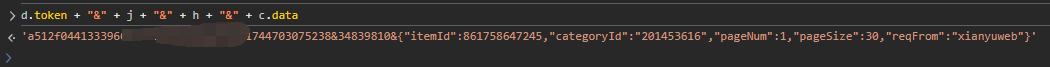

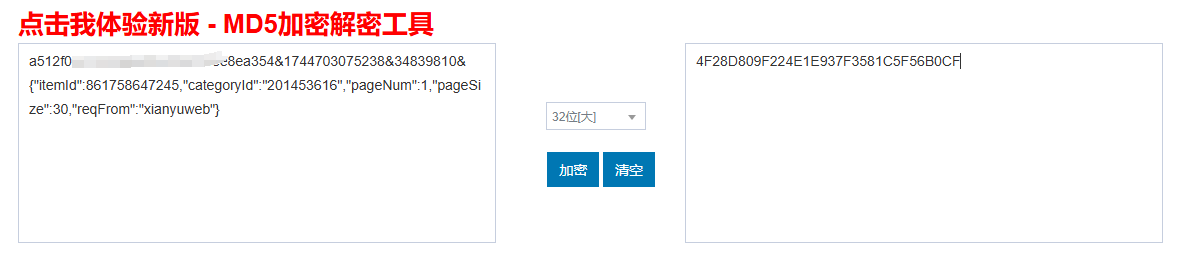

k = i(d.token + "&" + j + "&" + h + "&" + c.data)控制台打印i括号里的内容

猜一下i是不是MD5,发现是的

那么就分析

i里面的东西怎么来

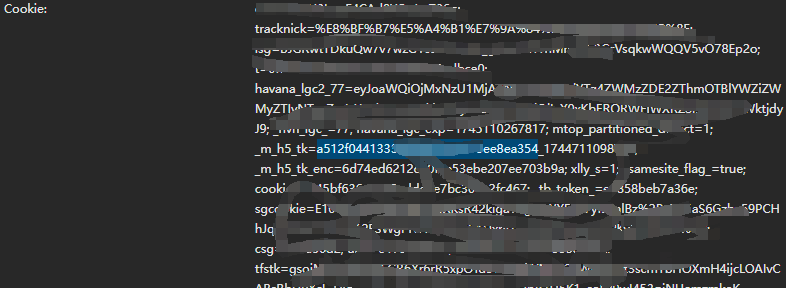

d.token不知道,但每次刷新发现都是一样的值,在cookie中可以找到

j是时间戳h是appKeyc.data就是payload

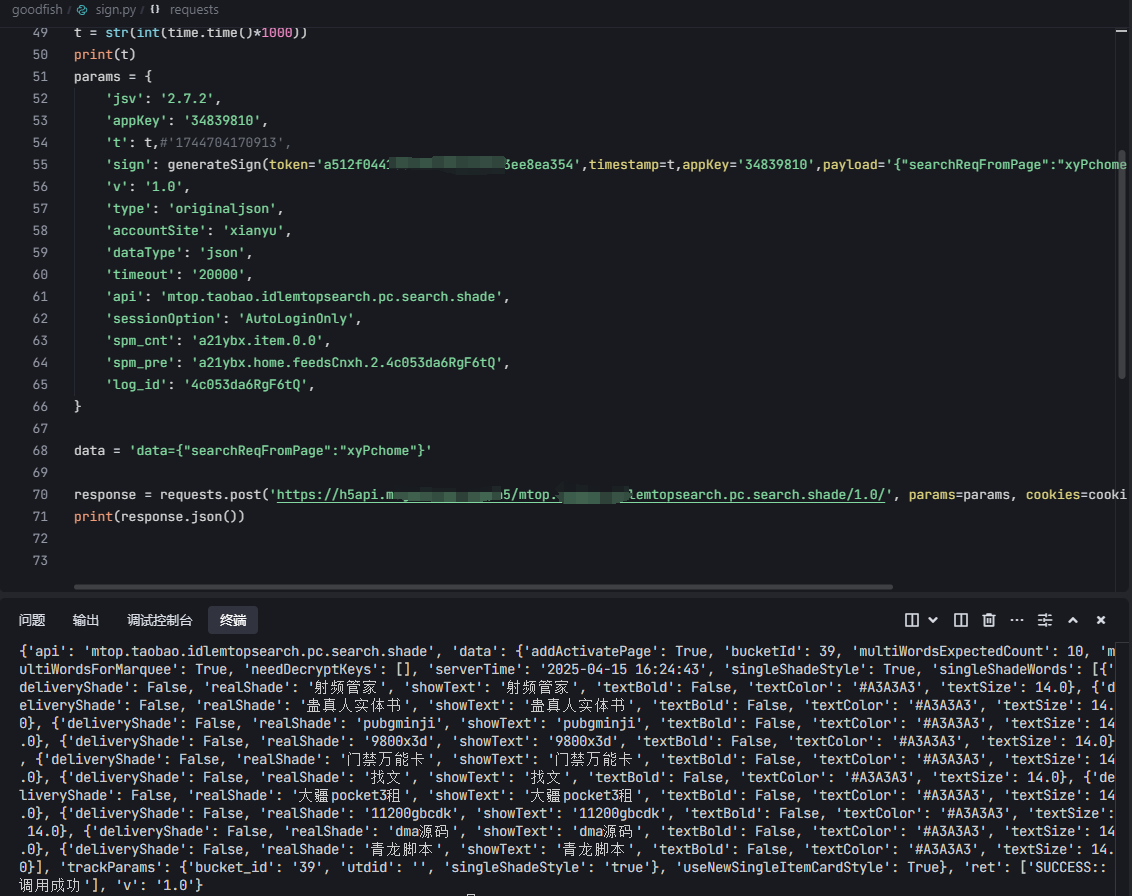

复现代码

import hashlib

def generateSign(token,timestamp,appKey,payload):

str_to_md5 = token+ "&" + str(timestamp) + "&" + appKey+ "&" + payload

md5 = hashlib.md5(str_to_md5.encode('utf-8')).hexdigest()

return md5测试可以请求成功